A DevSecOps nem más, mint a DevOps utódja, a devops bevezetésével kialakul a megfelelő infrastruktúra, egy fenntartható és folyamatos monitorozás alatt álló rendszer. De vajon mi felel az adatbiztonságért? Ennek a kérdésnek a hatására alakult ki a devsecops módszertan, ami a biztonságot helyezi előtérbe.

Hogyan alakult ki és miért?

A fejlesztőknek és üzemeltetőknek alkalmazkodniuk kellett a környezetek különböző változásához, ahol az eddig alkalmazott biztonsági eszközök, és megoldások már nem voltak használhatóak. Olyan irányelveket kellett meghatározni, amelyekkel a biztonsági rések és emberi tényezők lefedhetőek és a sérülékenység lehetősége minimálisra csökken.

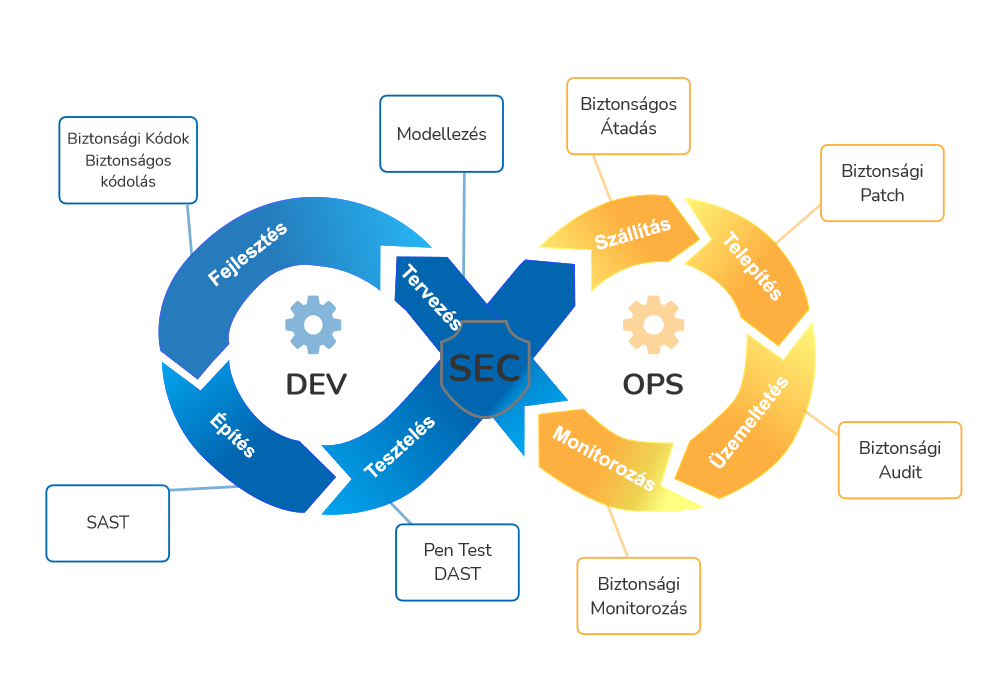

A DevSecOps szemléletmódja biztonság központú az első pillanattól kezdve: tervezéstől egészen az üzemeltetésig. Ez azt jelenti, hogy a biztonság a rendszer követelmények és iránymutatások szerves része: hozzáférés szabályozás, kódolási standardok, hálózati forgalom szűrés, workflow – röviden a teljes DevOps életciklusba.

A biztonsági gyakorlatok általában lassítják a fejlesztő és üzemeltető csapatokat, így a piacra kerülési idő folyamatosan meghosszabbodik, a fejlesztő csapatoknak találniuk kellett egy olyan megoldást, ami felgyorsítja a folyamatokat viszont a kellő adatbiztonsági szintek megmaradnak. Így alakult ki a DevSecOps.

Miben különbözik a DevSecOps a DevOps-tól?

- A fejlesztők és az üzemeltetők már a tervezés szakaszban felvázolják a biztonsági lépéseket és irányelveket.

- Biztonság megőrzése mellett is gyorsabb reakciót biztosít az ügyfelek visszajelzéseire.

- Míg a DevOps csak a kommunikációban törekszik a jó együttműködésre, addig a DevSecOps

együtt oldja meg a problémákat a közös munka során a csapat részeként. - Célja a biztonság elérése és ennek folyamatos megtartása, a gyorsaság mellett

- Automatizálás, biztonsági eszközök használata

- Erőforrás és kockázatcsökkentés, nagyobb felelősségvállalás

- Csökkenti a kódban található sebezhetőségeket.

- Csökkenti az rendszerek sérülékenységének számos módját

- Javítja a rendszer stabilitását, elérhetőségét és biztonságát.

A DevSecOps implementáció lépései:

Fejlesztés + üzemeltetés + biztonság

Tervezés és biztonsági lépések meghatározása

A DecSecOps leglényegesebb szakasza, a tervezés és a biztonsági lépések lefektetése. Figyelembe kell venni az összes fenyegetettségi lehetőséget, a sérült pontokat a rendszerben. Cél egy olyan rendszer és infrastruktúra kialakítása, ami ellenáll a sérülékenységnek.

Építés, és tesztelés

A DevSecOps gondoskodik arról, hogy az automatizálásnak köszönhetően például a konfiguráláskor, deployolás-kor, buildelés-kor optimálisan integrálja a biztonságot.

Az automatizált biztonsági ellenőrzések beépítésével a fejlesztési ciklus során garantálva van a biztonságos rendszer felépítése. A tesztelés létfontosságú hiszen sokkal egyszerűbb a hibák javítása a folyamatok elején, mint az átadott rendszernél. A kódellenőrzés főleg a kód minőségére és teljesítményére összpontosít, míg a security as code a teljes SDLC alatt garantálja a biztonságot.

Szállítás és telepítés

Tesztelés után, ha a rendszer megfelel a követelményeknek, akkor készen áll a telepítésre.

A megvalósítás általában IaC eszközök segítségével történik, hiszen ezek automatizálják a folyamatot és felgyorsítják a szoftverek kézbesítésének ütemét.

Ha a környezetek standardizáltak, és megfelelnek a biztonsági irányelveknek és egy új környezet kialakítása már a meglévő, részben vagy egészben automatizált eszközökkel történik, akkor a biztonság teljesen a munkafolyamat része.

Mivel az SDLC összes folyamata és az előállított termék is a biztonsági irányelvek szerint működik, és jelentős szerepet kap az automatizálás és monitorozás, akkor már sikeresen meg tudjuk előzni a biztonsági incidenseket, legyen annak a forrása emberi tényező vagy egyéb technikai hiba.

Monitoring és üzemeltetés

A DevSecOps folyamat része a folyamatos megfigyelő eszközök használata. Biztosítják, a biztonsági rendszerek rendeltetésszerű működését. A telepítés után az alkalmazás továbbra is folyamatos ellenőrzés alatt áll az új fenyegetések azonosítása érdekében.

Útmutató a sikeres DevSecOps megvalósításához:

- Alkalmazzon modern biztonsági és tesztelési eszközöket

- Ne próbálja az összes sérülékenységi lehetőséget a fejlesztés során kiküszöbölni

- Először a kritikus sebezhetőségi pontok azonosítása a cél, és utána az eltávolítás.

- A hagyományos DAST/SAST eszközök a továbbiakban nem használhatóak.

- A fejlesztők a kódíráskor a biztonságot tartsák szem előtt.

- Alkalmazzon biztonsági modelleket és implementáljon egyszerű biztonsági eszközöket

- A beazonosított sérülékenységi pontokat a fejlesztések elején célszerű kiküszöbölni

- Az automatizációs scriptek feleljenek meg a biztonsági követelményeknek

- A verziókövetés minden esetben kötelezően legyen használva.

- Használjunk változásmentes infrastruktúrát (deploy után semmilyen változás nem fog történni)